VLSM e il nostro prossimo argomento, il riepilogo, si basa sul subnetting. Se hai ancora dubbi sul subnetting, ti consiglio caldamente di dedicare un po ‘più di tempo ad esso e di esercitarti prima di andare avanti. Potresti anche prendere in considerazione l’idea di prendere la nostra cartella di lavoro di 100 pagine Come e perché abbiamo la sottorete. Questa cartella di lavoro ti guida attraverso oltre 60 esempi per aiutarti a capire veramente i dettagli del subnetting.

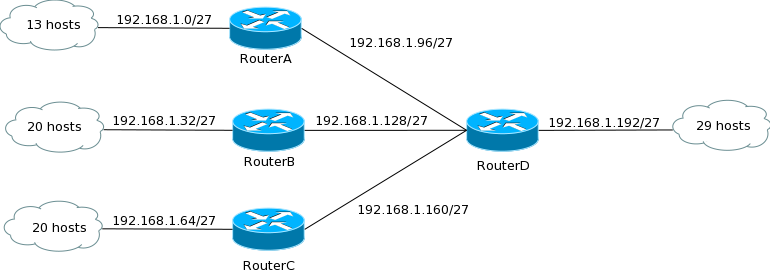

Figura 2-1 Classful Network

In precedenza, era necessario utilizzare la stessa subnet mask sulla rete. Questo è stato chiamato networking di classe . Con l’aumento della complessità delle reti e la diminuzione degli indirizzi IP disponibili, è diventato ovvio che il networking di classe causa uno spreco di preziosi indirizzi IP. Per capire come, si consideri la Figura 2-1. La sottorete più grande richiede 30 indirizzi host. Quindi in tutta la rete viene utilizzata una maschera di / 27, che fornisce 30 host per sottorete. Noterai che in ogni sottorete eccetto la sottorete collegata a RouterD, alcuni indirizzi host rimarranno inutilizzati. In particolare, 28 indirizzi host vengono sprecati per ogni collegamento tra i router. In totale questa rete spreca 118 indirizzi e utilizza 92 indirizzi.

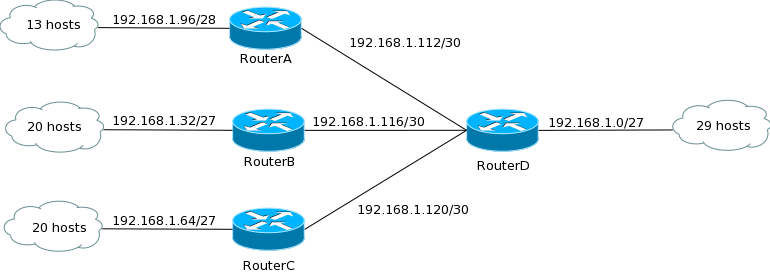

Per evitare lo spreco di indirizzi IP, è stata introdotta la rete senza classi tramite VLSM. VLSM consente di utilizzare diverse subnet mask sulla rete per la stessa classe di indirizzi. Ad esempio, una subnet mask / 30, che fornisce 2 indirizzi host per subnet, può essere utilizzata per i collegamenti punto a punto tra i router. La Figura 2-2 mostra come VLSM può essere utilizzato per risparmiare spazio di indirizzi nella rete mostrata nella Figura 2-1.

Figura 2-2 Rete senza classi con VLSM

Nella Figura 2-2, notare le diverse maschere utilizzate per ciascuna sottorete. La prima rete con 13 host utilizza una maschera di / 28, che fornisce 16 indirizzi host. I collegamenti punto a punto tra i router utilizzano una maschera / 30 che fornisce 2 indirizzi host. In totale la rete utilizza ancora 92 indirizzi ma ne spreca solo 22. Ora che conosci i vantaggi di VLSM, dai un’occhiata a come utilizzarlo in una rete.

Ci sono alcune limitazioni che devi considerare quando pianifichi di utilizzare VLSM:

- È necessario utilizzare protocolli di routing che supportano il routing senza classi come Enhanced Interior Gateway Routing Protocol (EIGRP), Open Shortest Path First (OSPF), Border Gateway Protocol (BGP) o Routing Information Protocol (RIP) versione 2. Protocolli di classe come RIPv1 non può essere utilizzato con VLSM. Sebbene i protocolli di instradamento siano trattati in dettaglio nel Capitolo 4, dovresti capire che un protocollo di instradamento è di classe perché non annuncia la subnet mask insieme all’indirizzo di rete nei suoi aggiornamenti. Quindi, i router che eseguono questi protocolli, non conoscono la subnet mask e seguono rigorosamente la classe della rete. I protocolli senza classi d’altro canto pubblicizzano e comprendono le maschere di sottorete.

- È necessario utilizzare blocchi di dimensioni fisse. Ti sei imbattuto in queste dimensioni di blocco durante la pratica del subnetting e queste sono elencate nella Tabella 2-9. Non è possibile utilizzare blocchi di dimensioni diverse da queste. Ad esempio nella Figura 2-2, per le reti connesse a RouterB e RouterC, è stata utilizzata una dimensione di blocco di 32 anche se gli indirizzi totali richiesti erano 21 in ciascuna sottorete.

Tabella 2-9 Dimensioni dei blocchi per VLSM

| Misura del blocco | Indirizzi host disponibili |

| 128 | 126 |

| 64 | 62 |

| 32 | 30 |

| 16 | 14 |

| 8 | 6 |

| 4 | 2 |

Quando si progetta una rete utilizzando VLSM, i seguenti semplici passaggi possono aiutare a trovare uno schema di indirizzamento appropriato:

- Inizia trovando la sottorete più grande della tua rete. Il numero di indirizzi host necessari decide la dimensione della sottorete.

- Quindi assegnare una maschera appropriata alla sottorete più grande utilizzando le dimensioni dei blocchi menzionate nella Tabella 2-9.

- Annotare i numeri di sottorete rimanenti con la maschera utilizzata nel passaggio 2.

- Prendi la successiva sottorete disponibile e la sottorete ulteriormente per ospitare le sottoreti più piccole.

- Annotare nuovamente i nuovi numeri di sottorete.

- Ripetere i passaggi 4 e 5 per i segmenti più piccoli.

Considera l’esempio mostrato nella Figura 2-2 e segui i passaggi precedenti per vedere come sono stati trovati l’indirizzo di rete e la subnet mask per ogni segmento:

- Il segmento più grande nella Figura 2-2 è collegato a RouterD. Richiede 30 indirizzi host, inclusa l’interfaccia del router (29 indirizzi host e 1 interfaccia del router). Quindi possiamo usare una maschera / 27 che ci fornisce esattamente 30 indirizzi host. Assegniamo 192.168.1.0/27 a quella sottorete.

- Le nostre nuove sottoreti che utilizzano la maschera / 27 sono 192.168.1.0/27, 192.168.1.32/27, 192.168.1.64/27, 192.168.1.96/27, 192.168.1.128/27 ecc.

- Successivamente esaminiamo le sottoreti più piccole. Le sottoreti collegate a RouterB e RouterC richiedono 21 indirizzi host (20 indirizzi host e 1 interfaccia router). La dimensione del blocco che possiamo usare per loro è 32. Abbiamo già sottoreti disponibili con la maschera / 27, quindi le assegniamo semplicemente a questi segmenti: 192.168.1.32/27 e 192.168.64 / 27.

- Il nostro prossimo segmento più piccolo è quello collegato a RouterA. Richiede 14 indirizzi host, quindi è possibile utilizzare una dimensione del blocco di 16 o una maschera di / 28. Quindi prendiamo la successiva sottorete disponibile, 192.168.1.96/27 e la sottorete ulteriormente utilizzando una maschera / 28. Questo ci dà 192.168.1.96/28 e 192.168.1.112/28. Assegniamo il primo di questi a questo segmento: 192.168.1.96/28.

- Infine abbiamo i tre segmenti punto a punto tra i router. Ciascuno richiede 2 indirizzi host, quindi una dimensione del blocco di 4 e una maschera di / 30. Prendiamo la nostra sottorete disponibile – 192.168.1.112/28 e la sottorete ulteriormente usando una maschera di / 30. Questo ci dà 192.168.1.112/30, 192.168.1.116/30, 192.168.1.120/30 e 192.168.1.124/30. Usiamo i primi tre per questi segmenti: 192.168.1.112/30, 192.168.1.116/30 e 192.168.1.120/30.

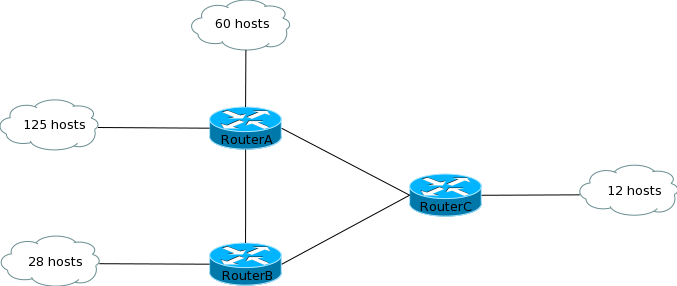

Considera la Figura 2-3 come un altro esempio. Utilizzando una rete di classe C 192.168.10.0/24, progettare una soluzione VLSM per soddisfare i requisiti host di tutti i segmenti.

Figura 2-3 VLSM – Esempio # 2

Per progettare la soluzione VLSM, segui i 5 passaggi discussi in precedenza:

- Il segmento più grande richiede 125 indirizzi host. Quindi è possibile utilizzare una maschera di / 25. Ciò fornisce due sottoreti: 192.166.10.0/25 e 192.168.10.128/25. La prima sottorete può essere assegnata a questo segmento.

- Il secondo segmento più grande richiede 60 indirizzi host. Puoi prendere la seconda sottorete disponibile – 192.168.10.128/25 – e dividerla ulteriormente usando una maschera / 26 per ottenere le sottoreti 192.168.10.128/26 e 192.168.10.192/26. Assegna il primo a questo segmento.

- Il terzo segmento più grande richiede 29 indirizzi host (28 indirizzi host e 1 per l’interfaccia router). Dovrai usare un blocco di 32 e una maschera di / 27. Prendi la sottorete rimanente dal passaggio precedente e dividila ulteriormente usando una maschera / 27. Questo ti darà le sottoreti 192.168.1.192/27 e 192.168.1.224/27. Assegna il primo a questo segmento.

- Il quarto blocco più grande richiede 13 indirizzi host (aggiungine uno per l’interfaccia del router). Puoi usare un blocco di 16 e una maschera di / 28. Prendi la sottorete rimanente dal passaggio precedente e dividila ulteriormente usando una maschera di / 28. Questo ti darà le sottoreti 192.168.1.224/28 e 192.168.1.240/28. Assegna il primo a questo segmento.

- Ora ti rimangono 3 collegamenti punto a punto tra i router. Questi collegamenti richiedono due indirizzi host e una maschera di / 30. Prendi la sottorete rimanente dal passaggio precedente e dividila usando una maschera di / 30. Questo ti darà le sottoreti 192.168.1.240/30, 192.168.1.244/30, 192.168.1.248/30 e 192.168.1.252/30. Usa i primi tre di questi per i collegamenti punto a punto. La restante sottorete può essere lasciata per uso futuro.

La Figura 2-4 mostra la soluzione derivata nei passaggi precedenti.

Figura 2-4 VLSM – Soluzione per l’esempio n. 2